Dwell time trung bình toàn cầu tiếp tục giảm; tuy nhiên, một số lượng đáng kể các nhóm mối đe dọa mới và phần mềm độc hại xuất hiện.

Ngày 19 tháng 4 năm 2022, Mandiant đã công bố các thông tin trong M-Trends 2022, đây là báo cáo hàng năm cung cấp dữ liệu và thông tin chi tiết kịp thời dựa trên kết quả điều tra và khắc phục hậu quả các cuộc tấn công mạng có tác động mạnh trên toàn thế giới của Mandiant. Báo cáo này dựa trên thông tin của các cuộc điều tra trong khoảng thời gian từ ngày 1/10/2020 đến ngày 31/12/2021. Báo cáo cũng cho thấy rằng mặc dù đã đạt được những tiến bộ đáng kể trong việc phát hiện và ứng phó với các mối đe dọa, nhưng Mandiant vẫn tiếp tục chứng kiến các họ mã độc mới và thích ứng để đạt được sứ mệnh của họ trong các môi trường mục tiêu.

Dwell time trung bình toàn cầu giảm xuống còn 3 tuần

Theo báo cáo M-Trends 2022, Dwell time trung bình toàn cầu (được tính bằng số ngày trung bình mà kẻ tấn công có mặt trong môi trường mục tiêu trước khi bị phát hiện) giảm từ 24 ngày (2020) xuống còn 21 ngày (2021). Báo cáo lưu ý rằng khu vực APAC chứng kiến sự sụt giảm lớn nhất về dwell time, giảm xuống chỉ còn 21 ngày so với 76 ngày so với năm ngoái. Dwell time, trung bình cũng giảm ở EMEA, xuống 48 ngày so với 66 ngày của năm trước. Ở Châu Mỹ, dwell time trung bình ổn định ở mức 17 ngày.

Khi so sánh cách các mối đe dọa được phát hiện trên các khu vực khác nhau, báo cáo cho thấy rằng ở EMEA và APAC, phần lớn các cuộc xâm nhập vào năm 2021 được xác định bởi các bên thứ ba (lần lượt là 62% và 76%), khác so với những gì đã quan sát được vào năm 2020. Ở Châu Mỹ, việc phát hiện theo nguồn vẫn không đổi với hầu hết các cuộc xâm nhập được phát hiện trong nội bộ các tổ chức (60%).

Theo báo cáo, khả năng hiển thị và phản ứng trước mối đe dọa được cải thiện của các tổ chức cũng như mức độ phổ biến của ransomware vốn có dwell time trung bình thấp hơn đáng kể so với các cuộc xâm nhập không phải ransomware. Đây có khả năng là nguyên nhân dẫn đến việc giảm dwell time trung bình.

Các mối đe dọa mới xuất hiện khi Trung Quốc gia tăng hoạt động gián điệp

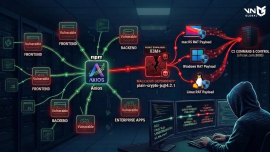

Mandiant tiếp tục mở rộng cơ sở kiến thức về mối đe dọa sâu rộng của mình thông qua các cuộc điều tra thực tế, tiếp cận thị trường tội phạm, đo từ xa an ninh, sử dụng các phương pháp nghiên cứu và bộ dữ liệu độc quyền, được phân tích bởi hơn 300 chuyên gia tình báo trên 26 quốc gia. Các chuyên gia của Mandiant đã bắt đầu theo dõi hơn 1.100 nhóm mối đe dọa mới trong khoảng thời gian báo cáo M-Trends này. Theo báo cáo, Mandiant cũng bắt đầu theo dõi 733 họ mã độc mới, trong đó 86% không được công bố công khai, tiếp tục xu hướng khả dụng của các họ mã độc mới bị hạn chế hoặc có khả năng do tư nhân phát triển, theo báo cáo.

M-Trends 2022 cũng ghi nhận việc sắp xếp và trang bị lại các hoạt động gián điệp mạng của Trung Quốc để phù hợp với việc thực hiện kế hoạch 5 năm lần thứ 14 của Trung Quốc vào năm 2021. Báo cáo cảnh báo rằng: các ưu tiên cấp quốc gia trong kế hoạch “Báo hiệu sự gia tăng sắp tới trong các tác nhân quan hệ Trung Quốc tiến hành các nỗ lực xâm nhập chống lại sở hữu trí tuệ hoặc các mối quan tâm kinh tế chiến lược quan trọng khác, cũng như các sản phẩm công nghiệp quốc phòng và các công nghệ “lưỡng dụng”(dual-use technologies) khác trong vài năm tới.”

Tăng cường tư thế an ninh

Trong suốt báo cáo M-Trends, Mandiant cung cấp các mẹo giảm thiểu rủi ro bao gồm giảm thiểu các cấu hình sai phổ biến khi sử dụng Active Directory, dịch vụ chứng chỉ, nền tảng ảo hóa và cơ sở hạ tầng dựa trên đám mây. Báo cáo cũng củng cố các cân nhắc để hỗ trợ các chương trình bảo mật chủ động, nhắc lại tầm quan trọng của các sáng kiến bảo mật lâu đời như quản lý tài sản, chính sách lưu giữ nhật ký, quản lý lỗ hổng và bản vá.

Báo cáo M-Trends lưu ý rằng các tổ chức nên ưu tiên triển khai các biện pháp bảo mật dựa trên khả năng kỹ thuật cụ thể được sử dụng trong một cuộc xâm nhập. Theo báo cáo, bằng cách kiểm tra mức độ phổ biến của việc sử dụng kỹ thuật trong các cuộc xâm nhập gần đây, các tổ chức được trang bị tốt hơn để đưa ra các quyết định bảo mật thông minh.

Các kết quả bổ sung từ báo cáo M-Trends 2022 bao gồm:

- Vectơ tấn công : Trong hai năm liên tiếp, việc khai thác vẫn là vectơ tấn công được xác định thường xuyên nhất. Trên thực tế, trong số các sự cố mà Mandiant đã phản hồi trong giai đoạn báo cáo, 37% bắt đầu từ việc khai thác lỗ hổng bảo mật, trái ngược với lừa đảo, chỉ chiếm 11%. Sự thỏa hiệp trong chuỗi cung ứng đã tăng đáng kể, từ dưới 1% vào năm 2020 lên 17% vào năm 2021.

- Các ngành mục tiêu bị ảnh hưởng : Kinh doanh và tài chính là hai ngành hàng đầu bị kẻ tấn công nhắm đến (tương ứng là 14%), tiếp theo là chăm sóc sức khỏe (11%), bán lẻ và khách sạn (10%), công nghệ và chính phủ (cả hai đều ở mức 9%) .

- Các TTP tống tiền và mã độc tống tiền đa diện mới: Những kẻ tấn công tống tiền và mã độc tống tiền đa diện sử dụng các chiến thuật, kỹ thuật và thủ tục mới (TTP) để triển khai ransomware nhanh chóng và hiệu quả trong các môi trường kinh doanh. Việc sử dụng phổ biến cơ sở hạ tầng ảo hóa trong môi trường doanh nghiệp đã khiến nó trở thành một mục tiêu cho những kẻ tấn công ransomware.

“Báo cáo M-Trends năm nay tiết lộ thông tin chi tiết mới về cách các tác nhân đe dọa đang phát triển và sử dụng các kỹ thuật mới để tiếp cận các môi trường mục tiêu. Trong khi các hoạt động khai thác tiếp tục đạt được sức hút và vẫn là vectơ tấn công được xác định thường xuyên nhất, báo cáo ghi nhận sự gia tăng đáng kể về nguồn cung các cuộc tấn công dây chuyền. Ngược lại, có sự sụt giảm đáng kể về lừa đảo trong năm nay, phản ánh sự cải thiện nhận thức của các tổ chức và khả năng phát hiện và ngăn chặn những nỗ lực này tốt hơn. Do việc tiếp tục gia tăng sử dụng khai thác như một vectơ thỏa hiệp ban đầu, các tổ chức cần duy trì sự tập trung về việc thực thi các nguyên tắc cơ bản về bảo mật –– chẳng hạn như quản lý tài sản, rủi ro và bản vá. ” – Jurgen Kutscher, Phó chủ tịch điều hành, Cung cấp dịch vụ, Mandiant

“Phần mềm tống tiền và ransomware tiếp tục đặt ra những thách thức to lớn cho các tổ chức thuộc mọi quy mô và trên tất cả các ngành công nghiệp. Báo cáo M-Trends năm nay ghi nhận sự gia tăng cụ thể của các cuộc tấn công nhắm vào cơ sở hạ tầng ảo hóa. Chìa khóa để xây dựng khả năng phục hồi nằm ở sự chuẩn bị. Phát triển kế hoạch và quy trình khôi phục được kiểm tra có thể giúp các tổ chức điều hướng thành công một cuộc tấn công và nhanh chóng trở lại hoạt động kinh doanh bình thường. ” – Jurgen Kutscher, Phó chủ tịch điều hành, Cung cấp dịch vụ, Mandiant

“Hoạt động gián điệp mạng của Trung Quốc gia tăng đáng kể trong những năm gần đây, trong đó châu Á và Mỹ vẫn là những khu vực được nhắm mục tiêu nhiều nhất. Báo cáo của M-Trends năm nay ghi nhận sự tập trung cụ thể vào các tổ chức chính phủ cũng như việc sử dụng cùng một họ phần mềm độc hại giữa nhiều hoạt động gián điệp mạng các nhóm tác nhân, có thể là do sự chia sẻ tài nguyên và công cụ của các nhóm khác nhau. Hơn nữa, với việc thực hiện Kế hoạch 5 năm lần thứ 14 của Trung Quốc vào năm 2021, chúng tôi kỳ vọng sẽ thấy hoạt động gián điệp mạng tiếp tục tăng tốc nhằm hỗ trợ an ninh quốc gia và lợi ích kinh tế của Trung Quốc đối với vài năm tới. ” – Charles Carmakal, Phó chủ tịch cấp cao kiêm Giám đốc công nghệ, Mandiant

“Một số xu hướng từ những năm trước đến năm 2021, Mandiant gặp phải nhiều nhóm mối đe dọa hơn bất kỳ giai đoạn nào trước đó, bao gồm các nhóm mới được phát hiện. Trong giai đoạn này, chúng tôi bắt đầu theo dõi nhiều họ mã độc mới hơn bao giờ hết. Nhìn chung, điều này nói lên bối cảnh mối đe dọa tiếp tục có xu hướng tăng lên về số lượng và sự đa dạng về mối đe dọa. Chúng ta cũng tiếp tục chứng kiến lợi nhuận tài chính là động lực chính cho những kẻ tấn công được quan sát, như các nghiên cứu điển hình năm nay về FIN12 và FIN13 nêu bật. Nếu xoay quanh quan điểm của người bảo vệ, chúng ta thấy một số cải tiến bất chấp bối cảnh mối đe dọa vô cùng thách thức. Ví dụ, báo cáo M-Trends này có thời gian tồn tại trên phương tiện truyền thông toàn cầu thấp nhất được ghi nhận. Ngoài ra, APAC và EMEA cho thấy những cải tiến lớn nhất trong một số danh mục phát hiện mối đe dọa so với các năm trước. “- Sandra Joyce, Phó chủ tịch điều hành, Mandiant Intelligence, Mandiant.

Theo https://www.mandiant.com/