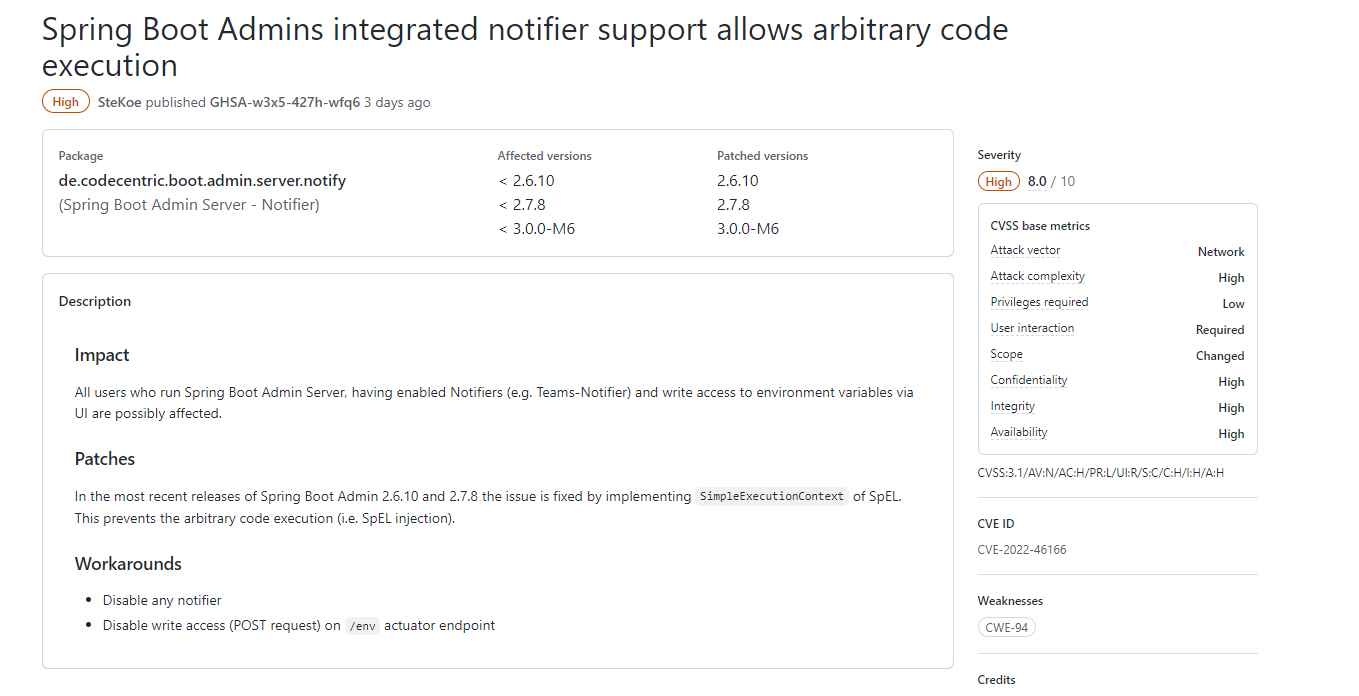

Một lỗ hổng thực thi mã từ xa có thể cho phép hacker thực thi mã tùy ý đối với các ứng dụng Spring Boot. Lỗ hổng này được một nhà nghiên cứu bảo mật xác định là lỗ hổng có nguy cơ cao trong Spring Boot Admin.

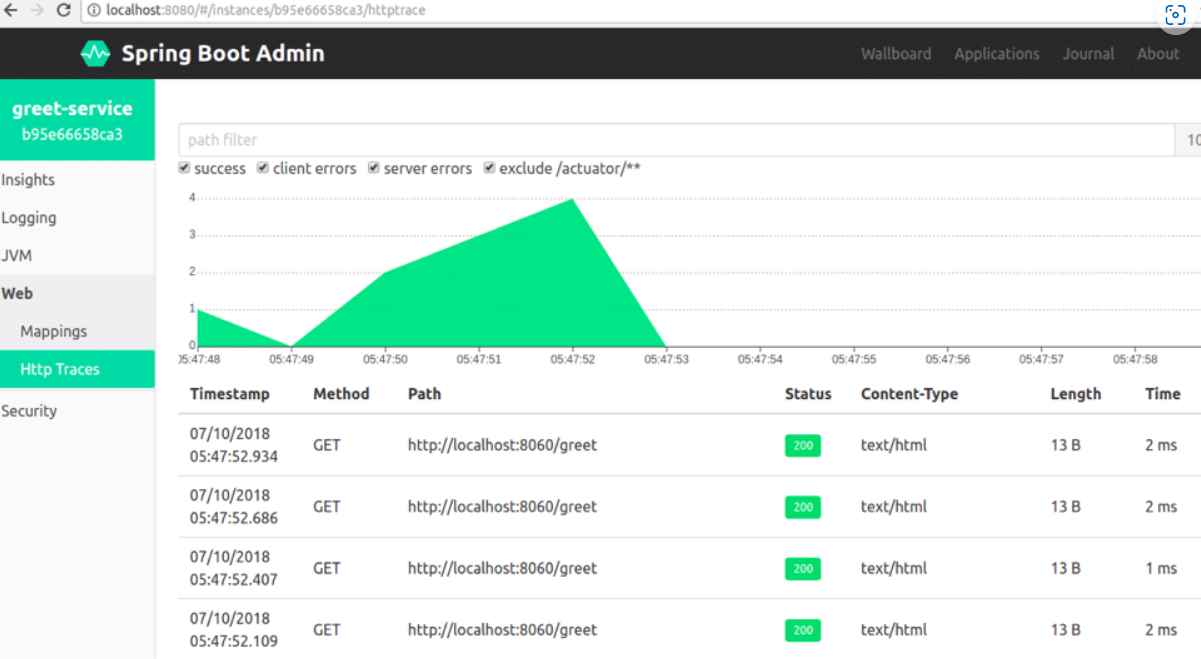

Tất cả những người chạy Spring Boot Admin Server, đã bật Notifiers (như Teams-Notifier) và có quyền truy cập ghi dựa trên UI vào các biến môi trường có nguy cơ bị ảnh hưởng. Nếu không sử dụng Trình thông báo hoặc đã chặn quyền truy cập ghi (yêu cầu POST) trên điểm cuối bộ truyền động /ent, có thể không dễ gặp phải vấn đề này.

Codecentric đã phát hành các bản sửa lỗi cho lỗ hổng bảo mật này với phiên bản 2.6.10, 2.7.8 và 3.0.0-M6. Việc triển khai tính năng SimpleExecutionContext của SpEL cho phép Spring Boot Admin 2.6.10 và 2.7.8 giải quyết lỗ hổng CVE-2022-46166. Do đó, việc thực thi mã tùy ý bị ngăn chặn (SpEL injection).

Gần đây, lỗ hổng bảo mật CVE-2022-46166 được xác định trong các phiên bản trước của Spring Boot Admins, bao gồm các phiên bản trước 2.6.10, 2.7.8 và 3.0.0-M6. Chuyên gia bảo mật khuyến cáo các nhà phát triển và quản trị viên cần cập nhật phần mềm của lên phiên bản mới nhất hiện có.