Các nhà nghiên cứu tại công ty an ninh mạng CrowdStrike (Mỹ) đã cho biết, nhiều kỹ thuật mới được “GuLoader” – một trình tải xuống phần mềm độc hại áp dụng để trốn tránh sự phát hiện của các phần mềm bảo mật.

“Kỹ thuật chống phân tích shellcode cố gắng ngăn chặn các nhà nghiên cứu thực hiện việc phân tích mã độc trên môi trường ảo hóa bằng cách quét toàn bộ bộ nhớ quy trình để tìm bất kỳ chuỗi nào có liên quan đến máy ảo”, Sarang Sonawane và Donato Onofri, hai nhà nghiên cứu của CrowdStrike cho biết trong một báo cáo kỹ thuật được công bố mới đây.

GuLoader, còn được gọi là CloudEyE, là trình tải xuống Visual Basic Script (VBS) được sử dụng để phân phối trojan truy cập từ xa (ví dụ như Remcos) trên các máy bị nhiễm. Nó được phát hiện lần đầu tiên vào năm 2019.

Vào tháng 11/2021, một dòng phần mềm độc hại JavaScript có tên là RATDispenser được phát hiện là có khả năng cài đặt GuLoader bằng Dropper (một phần mềm thiết kế chủ yếu để chuyển một payload đến mục tiêu) VBScript được mã hóa Base64.

Các mẫu GuLoader gần đây được CrowdStrike phân tích cho thấy một quy trình gồm ba giai đoạn, trong đó VBScript được thiết kế để cung cấp một giai đoạn tiếp theo thực hiện kiểm tra chống phân tích trước khi đưa shellcode được nhúng trong VBScript vào bộ nhớ. Bên cạnh việc kết hợp các phương pháp chống phân tích tương tự, shellcode này có nhiệm vụ tải xuống payload cuối cùng do tin tặc lựa chọn từ một máy chủ từ xa và thực thi nó trên máy chủ bị xâm nhập.

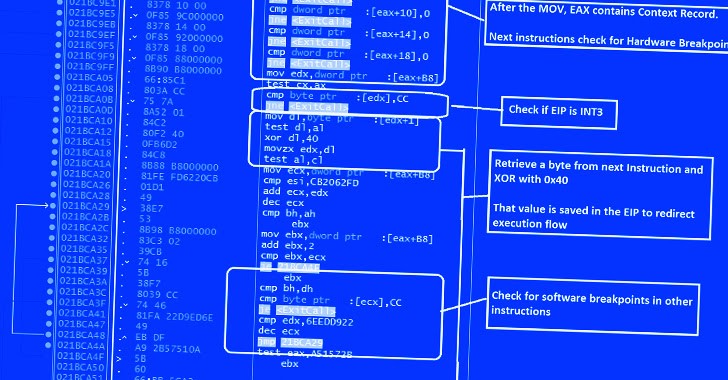

Các nhà nghiên cứu nhận xét: “Shellcode sử dụng một số thủ thuật chống phân tích và chống gỡ lỗi ở mỗi bước thực thi, đưa ra thông báo lỗi nếu shellcode phát hiện bất kỳ phân tích nào đã biết về cơ chế gỡ lỗi”. Ngoài ra, shellcode cũng có tính năng quét các phần mềm ảo hóa.

Một khả năng bổ sung mà các nhà nghiên cứu gọi là “cơ chế chèn mã dự phòng” để tránh các Hook NTDLL.dll được triển khai bởi các giải pháp phát hiện và phản hồi điểm cuối (EDR). Hook API NTDLL.dll là một kỹ thuật được các công cụ chống phần mềm độc hại sử dụng để phát hiện và gắn cờ các quy trình đáng ngờ trên Windows bằng cách giám sát các API bị các tác nhân đe dọa lạm dụng. Phương pháp này liên quan đến việc gọi các hàm API cần thiết để cấp phát bộ nhớ (NtAllocateVirtualMemory) và đưa shellcode tùy ý vào bộ nhớ thông qua Process Hollowing (một trong những kỹ thuật để ẩn dấu các quy trình).

Các nhà nghiên cứu kết luận: “GuLoader vẫn là một mối đe dọa nguy hiểm với nhiều biến thể sử dụng các phương pháp và kỹ thuật mới để lẩn tránh bị phát hiện bởi các phần mềm, ứng dụng bảo mật”.

Những phát hiện từ CrowdStrike cũng được đưa ra khi công ty an ninh mạng Cymulate trình diễn một kỹ thuật vượt qua EDR, được gọi là “Blindside”, kỹ thuật này cho phép chạy mã tùy ý bằng cách sử dụng Breakpoints (một điểm dừng) phần cứng để tạo ra một “quy trình chỉ có NTDLL ở trạng thái độc lập và không bị ràng buộc”.

Theo Tạp chí an toàn thông tin