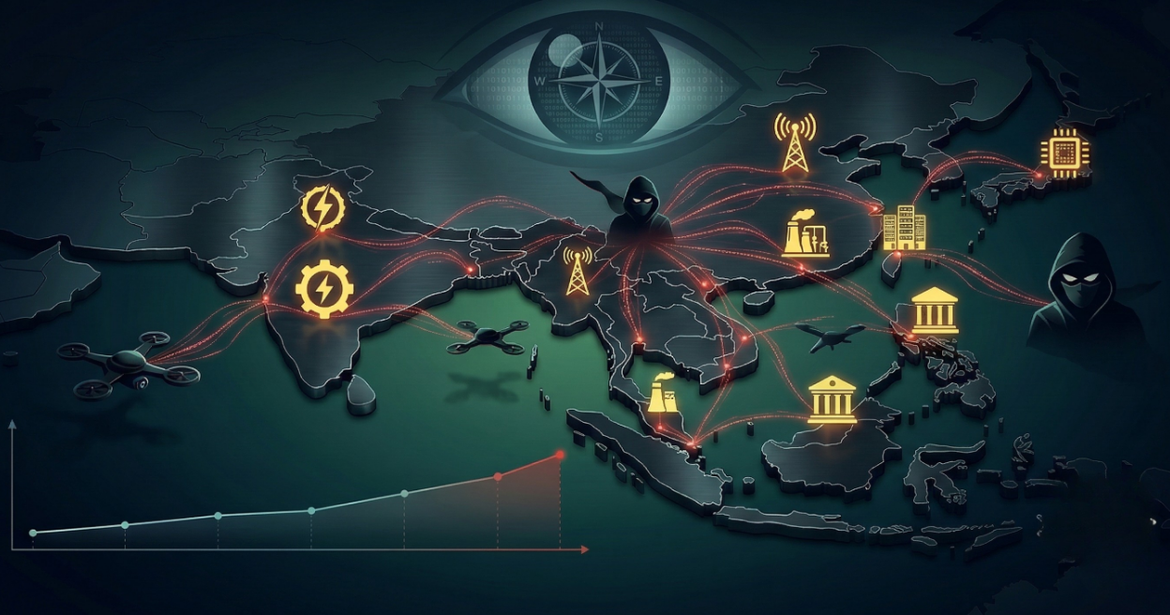

Theo tin tức từ VNCS Global Threat Intelligence, một chiến dịch tấn công có tên gọi là CL-UNK-1068 được xác định đã hoạt động ít nhất từ năm 2020 và nhắm trực tiếp vào các tổ chức thuộc hạ tầng trọng yếu tại khu vực Nam Á, Đông Nam Á và Đông Á.

Mục tiêu của nhóm bao gồm nhiều lĩnh vực quan trọng như hàng không, năng lượng, cơ quan chính phủ, công nghệ và viễn thông. Điều đáng chú ý là nhóm đe dọa đã duy trì sự hiện diện trong môi trường mục tiêu suốt nhiều năm mà gần như không bị phát hiện. Qua việc phân tích mã nguồn, các dấu vết ngôn ngữ và hành vi lựa chọn mục tiêu, giới chuyên gia tin rằng chiến dịch từ các nhóm APT đều đến từ Trung Quốc.

1. Chiến dịch gián điệp mạng quy mô khu vực

Dù chưa thể chỉ đích danh thủ phạm, nhưng những gì nhóm tin tặc thực hiện sau khi xâm nhập đã bộc lộ rõ ý đồ gián điệp quy mô lớn. Mục tiêu chiến lược chính của chiến dịch này là thu thập tình báo mạng, đặc biệt là dữ liệu SQL, file sao lưu cơ sở dữ liệu và thông tin xác thực từ các tổ chức chính phủ và hạ tầng quan trọng.

Về phạm vi địa lý, chiến dịch bao phủ ba vùng rộng: Nam Á (Ấn Độ, Pakistan, Bangladesh, Sri Lanka), Đông Nam Á (Việt Nam, Thái Lan, Malaysia, Indonesia, Philippines, Singapore) và Đông Á (Hàn Quốc, Nhật Bản, Đài Loan). Mỗi khu vực có trọng tâm khác nhau: Nam Á tập trung vào chính phủ và năng lượng; Đông Nam Á hướng vào viễn thông và cơ quan nhà nước; Đông Á nhắm vào công nghệ cao và hàng không.

Đáng chú ý, tại Việt Nam và Đông Nam Á, nhóm này đặc biệt nhắm tới vào ngành viễn thông và các cơ quan nhà nước. Mọi dấu vết đều cho thấy đây là một cuộc tấn công có chủ đích với kế hoạch kỹ lưỡng, đặt an ninh thông tin quốc gia vào tình trạng báo động

2. Chiến thuật tấn công: Từ xâm nhập âm thầm đến kỹ thuật đánh cắp dữ liệu “không dấu vết”

Thay vì những cuộc tấn công đơn lẻ, nhóm hacker triển khai một quy trình bài bản với chuỗi kỹ thuật tinh vi nhằm lẩn tránh tối đa các hệ thống giám sát:

- Xâm nhập và thiết lập chỗ đứng: Nhóm chủ yếu khai thác lỗ hổng trên các máy chủ web (IIS, Apache, Tomcat) để triển khai các Web shell nguy hiểm như Godzilla (mã hóa lưu lượng để né WAF) và AntSword. Không chỉ Windows, các hệ thống Linux chạy Nginx cũng nằm trong tầm ngắm ngay từ giai đoạn đầu.

- Leo thang đặc quyền và di chuyển ngang: Bằng kỹ thuật DLL side-loading thông qua các file thực thi Python hợp lệ, mã độc được thực thi hoàn toàn trong bộ nhớ (in-memory) để tránh bị quét. Từ đây, nhóm sử dụng hàng loạt công cụ như Mimikatz, LsaRecorder để thu thập thông tin xác thực, kết hợp với các lỗ hổng như PwnKit (trên Linux) hoặc PrintSpoofer (trên Windows) để chiếm quyền điều khiển cao nhất.

- Thu thập dữ liệu có chọn lọc: Mục tiêu của chiến dịch cực kỳ rõ ràng: thu thập file cấu hình web, cơ sở dữ liệu SQL (.bak), các tệp tin doanh nghiệp (XLSX, CSV) và thông tin kết nối hệ thống. Trong nhiều trường hợp, hacker còn dùng công cụ usql để truy vấn trực tiếp dữ liệu ngay trên máy chủ nạn nhân.

- Kỹ thuật đánh cắp dữ liệu “không upload”: Đây là điểm tinh vi nhất của chiến dịch. Thay vì truyền file ra ngoài theo cách truyền thống dễ bị hệ thống DLP phát hiện, kẻ tấn công nén dữ liệu bằng WinRAR, mã hóa sang Base64 rồi in trực tiếp nội dung ra màn hình Web shell. Sau đó, chúng chỉ cần “sao chép – dán” dữ liệu từ màn hình quản trị, hoàn toàn không tạo ra lưu lượng upload bất thường nào trên hệ thống giám sát.

3. Dấu hiệu nhận diện và IOC

Để nhận diện sớm các nguy cơ, đội ngũ quản trị cần đặc biệt lưu tâm đến các anomalies (bất thường) trong hạ tầng thông qua bộ chỉ số IOC (Indicators of Compromise – chỉ số phản ánh hệ thống bị xâm nhập).

Đầu tiên là các dấu hiệu hành vi (Behavioral Indicators): hệ thống cần được giám sát chặt chẽ nếu xuất hiện các tiến trình python.exe hoặc pythonw.exe đột ngột nạp các file DLL từ thư mục lạ – một kỹ thuật DLL Side-loading điển hình để qua mặt lớp phòng thủ. Đáng chú ý hơn là kịch bản “vơ vét” dữ liệu theo trình tự: nén tệp bằng WinRAR, mã hóa qua certutil và xuất nội dung bằng lệnh type. Nếu log hệ thống ghi nhận chuỗi thao tác này, rất có thể dữ liệu đang bị “tuồn” ra ngoài dưới dạng văn bản ngay trên màn hình quản trị. Ngoài ra, sự hiện diện của các file batch trinh sát có tên ngắn gọn như hp.bat, hpp.bat, rar.bat hay rr.bat cũng là tín hiệu cảnh báo đỏ không thể bỏ qua.

Song song với đó, các dấu hiệu mạng và máy chủ điều khiển (Network & C2 Indicators) đóng vai trò then chốt trong việc ngăn chặn thông tin bị tán phát. Đội ngũ an ninh cần lập tức đưa các địa chỉ IP máy chủ điều khiển vào danh sách chặn (Blacklist) trên Firewall/IDS, bao gồm các IP: 13.250.108[.]65, 43.255.189[.]67, 52.77.253[.]4, 79.141.169[.]123, cùng các địa chỉ IP thuộc dải 107.148.x.x đã được ghi nhận.

Cuối cùng, việc rà soát các dấu vết từ công cụ điều khiển từ xa (FRP Indicators) sẽ giúp xác nhận hệ thống đã bị thiết lập kênh kiểm soát trái phép hay chưa. Các chuyên gia cần truy vết những kết nối sử dụng token frpforzhangwei, mật khẩu f*ckroot123 hoặc các quy tắc đặt tên proxy theo mẫu *-win-nic-* và *-linux-64-*. Việc tổng hợp và đối soát định kỳ các chỉ số này sẽ giúp tổ chức chủ động săn tìm mối đe dọa thay vì chỉ chờ đợi cảnh báo từ các hệ thống phòng thủ thụ động.

4. Nhận định từ chuyên gia bảo mật VNCS Global

Chiến dịch CL-UNK-1068 cho thấy một xu hướng quen thuộc trong các chiến dịch gián điệp mạng hiện đại: kẻ tấn công không nhất thiết phải sử dụng zero-day hay malware độc quyền.

Thay vào đó, họ kết hợp linh hoạt giữa công cụ mã nguồn mở, tiện ích hệ thống hợp pháp và các kỹ thuật né tránh tinh vi để duy trì sự hiện diện lâu dài trong môi trường mục tiêu.

Việc chiến dịch tồn tại suốt nhiều năm mà không bị phát hiện đặt ra yêu cầu cấp thiết đối với các tổ chức trong khu vực, đặc biệt là Đông Nam Á, trong việc nâng cao khả năng phát hiện các kỹ thuật như web shell, DLL side-loading và exfiltration không tạo lưu lượng upload.

Nguồn: VNCS Global Threats Intelligence tổng hợp