Nghiên cứu của FortiGuard Labs cho thấy các cuộc tấn công sử dụng Dịch vụ tội phạm mạng (CaaS) đang phát triển nhanh chóng và các vi phạm mới nhắm vào các mục tiêu phi truyền thống như thiết bị mạng biên hoặc vũ trụ ảo – Metaverse. Tất cả đều gia tăng cả về số lượng lẫn sự đa dạng và quy mô của các mối đe dọa mạng, khiến đội ngũ an ninh luôn trong tình trạng cảnh giác cao độ vào năm 2023 và những năm sau đó.

Ông Derek Manky, Giám đốc Chiến lược An ninh mạng và Nghiên cứu Mối đe dọa toàn cầu của FortiGuard Labs cho biết: “Khi kết hợp với các phương thức tấn công APT, tội phạm công nghệ cao đang tìm cách vũ khí hóa các công nghệ mới ở quy mô lớn nhằm gây ra nhiều phá hoại và gián đoạn hơn. Chúng đang không chỉ nhắm vào bề mặt tấn công truyền thống mà còn cả bên ngoài và bên trong môi trường mạng truyền thống. Đồng thời, chúng dành nhiều thời gian vào việc thăm dò để cố gắng chống lại các biện pháp phát hiện, thu thập thông tin và kiểm soát”.

Sự phát triển mạnh mẽ của Dịch vụ cung cấp mã độc tống tiền

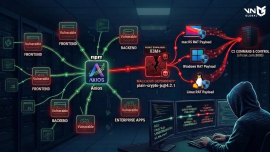

Dịch vụ cung cấp mã độc tống tiền – RaaS (Ransomware-as-a-Service) là hoạt động của những tin tặc có kinh nghiệm bán công cụ và kiến thức để giúp những người khác thực hiện những hành vi tội phạm mạng. Hiện nay, ngày càng nhiều các phương thức tấn công mới trở nên sẵn có dưới dạng dịch vụ thông qua thị trường web đen, dẫn tới sự thúc đẩy và bành trướng đáng kể của xu hướng này.

Ngoài việc kinh doanh các mã độc tống tiền và các dịch vụ cung cấp mã độc thì các dịch vụ theo yêu cầu sẽ sớm phát triển. RaaS là một kiểu mô hình kinh doanh hấp dẫn đối với tin tặc, với nhiều cấp độ kỹ năng khác nhau, chúng có thể dễ dàng sử dụng các phương thức tấn công mà không cần đầu tư thời gian và nguồn lực trước đó để thiết lập kế hoạch tấn công. Ngoài ra đối với những tên tội phạm mạng dày dạn kinh nghiệm, việc tạo ra và bán các sản phẩm tấn công dưới dạng dịch vụ mang lại thu nhập cực kỳ đơn giản, nhanh chóng và dễ dàng lặp lại. Trong tương lai, các dịch vụ CaaS được đăng ký dài hạn có thể mang đến các nguồn doanh thu bổ sung vô cùng tiềm năng. Ngoài ra, các tác nhân xấu cũng sẽ bắt đầu tận dụng các phương thức tấn công mới đang phát triển như deepfakes, từ đó kinh doanh các video và bản ghi âm, cũng như các thuật toán liên quan để kiếm tiền.

Mô hình Dịch vụ do thám thông tin khiến các cuộc tấn công mạng trở nên hiệu quả hơn

Để tổ chức bài bản một cuộc tấn công và khiến các chiến lược tấn công trở nên hiệu quả thì việc do tham thông tin là điều mà tin tặc luôn muốn hướng đến. Khi các cuộc tấn công có mục tiêu rõ ràng, tin tặc có thể sẽ thuê các “thám tử” trên những trang web đen để thu thập thông tin tình báo về một mục tiêu cụ thể trước khi tiến hành một cuộc tấn công. Các dịch vụ Do thám thông tin (Reconnaissance-as-a-Service) có thể hỗ trợ xây dựng một quy trình tấn công có chủ đích, bao gồm các thông tin như cơ chế an ninh của tổ chức, đội ngũ bảo mật trọng yếu, số lượng máy chủ mà họ có, các lỗ hổng an ninh bên ngoài đã biết và thậm chí các thông tin đã bị xâm phạm để rao bán, hoặc hơn thế nữa, để giúp tin tặc thực hiện một cuộc tấn công có mục tiêu rõ ràng hơn và hiệu quả cao hơn. Đối với các cuộc tấn công áp dụng mô hình CaaS, việc ngăn chặn và nắm bắt được thông tin của mục tiêu sẽ là điều vô cùng quan trọng.

Phát triển các hành vi rửa tiền công nghệ

Để phát triển các tổ chức tội phạm mạng, những kẻ cầm đầu các nhóm tin tặc sẽ sử dụng những “con la chở tiền” (money mule) giúp rửa tiền một cách vô tình hoặc cố ý. Việc này thường được thực hiện thông qua các dịch vụ chuyển khoản ẩn danh hoặc thông qua hoạt động trao đổi tiền điện tử để tránh bị phát hiện. Trước đây quá trình này thường tốn rất nhiều thời gian bởi chúng phải tạo ra các trang web cho các tổ chức, doanh nghiệp giả mạo và danh sách việc làm để khiến chúng trông có vẻ hợp pháp. Những nhóm tin tặc sẽ sớm sử dụng máy học (ML) để giúp chúng xác định tốt hơn những “con la” tiềm năng đồng thời giảm thời gian tìm kiếm những đối tượng này.

Các chiến dịch rửa tiền thông thường sẽ được thay thế bằng các dịch vụ tự động hóa, chuyển tiền qua các lớp giao dịch tiền ảo, khiến quá trình rửa tiền nhanh hơn và khó theo dõi hơn. Dịch vụ rửa tiền có thể nhanh chóng trở thành xu hướng chủ đạo như một phần trong danh mục CaaS đang phát triển. Đối với các tổ chức hoặc cá nhân trở thành nạn nhân của loại tội phạm mạng này, việc chuyển đổi sang tự động hóa đồng nghĩa với việc hành vi rửa tiền sẽ khó theo dõi hơn, làm giảm cơ hội thu hồi các khoản tiền bị đánh cắp.

Metaverse sẽ là mục tiêu mới của tội phạm mạng

Metaverse đang có rất nhiều những trải nghiệm mới, khiến người dùng nhập vai hoàn toàn trong thế giới trực tuyến thông qua các công nghệ thực tế ảo tăng cường. Các nhà bán lẻ thậm chí còn tung ra những sản phẩm kỹ thuật số sẵn có để kinh doanh trong các môi trường thế giới ảo này. Tuy nhiên điều này cũng mở ra cánh cửa đối với xu hướng gia tăng chưa từng có của tội phạm mạng trong môi trường này. Ví dụ: nhận diện gương mặt của một cá nhân về cơ bản là một cổng tiếp cận thông tin nhận dạng cá nhân, khiến người đó trở thành mục tiêu chính của những kẻ tấn công. Vì mọi người có thể mua hàng hóa và dịch vụ ở các thành phố ảo, ví điện tử, giao dịch tiền ảo, NFTs và bất kỳ loại tiền tệ nào thông qua việc nhận dạng gương mặt.

Việc chiếm hữu thông tin sinh trắc học có thể trở thành một nguy cơ thực sự do các thành phần dựa trên công nghệ AR và VR của các thành phố ảo, khiến tội phạm mạng dễ dàng đánh cắp hình ảnh vân tay, dữ liệu nhận dạng khuôn mặt hoặc thông tin quét võng mạc và sau đó sử dụng chúng cho các mục đích xấu. Hơn nữa, các ứng dụng, giao thức và giao dịch trong những môi trường này cũng đều là những mục tiêu khả thi đối với tội phạm mạng.

Thương mại hóa mã độc Wiper sẽ gây ra nhiều cuộc tấn công phá hoại hơn

Mã độc Wiper đang có một sự trở lại mạnh mẽ vào năm 2022 thông qua việc tin tặc giới thiệu các biến thể mới của phương pháp tấn công đã tồn tại hàng thập kỷ này. Theo báo cáo “Toàn cảnh Mối đe dọa Toàn cầu nửa đầu năm 2022” của FortiGuard Labs, đã có sự gia tăng của mã độc xóa sạch ổ đĩa kết hợp với cuộc chiến ở Ukraine, nhưng phần mềm này cũng đã được phát hiện ở 24 quốc gia khác, không chỉ ở châu Âu.

Mã độc được phát triển và khai thác bởi các tổ chức chính phủ – tổ chức công có thể được các nhóm tin tặc thu thập và tái sử dụng đồng thời áp dụng trong mô hình CaaS. Với tính khả dụng rộng rãi hơn kết hợp với việc khai thác đúng cách, mã độc Wiper có thể gây ra phá hoại nghiêm trọng chỉ trong một khoảng thời gian ngắn bởi cách thức tổ chức bài bản của tin tặc ngày nay. Điều này khiến thời gian phát hiện và tốc độ mà đội ngũ bảo mật có thể xử lý ngay lập tức trở nên vô cùng quan trọng.

Kết luận

Thế giới tội phạm mạng và các phương thức tấn công của tin tặc trên không gian mạng nhìn chung tiếp tục mở rộng với tốc độ nhanh chóng. Một tin tốt đó là nhiều chiến thuật chúng đang sử dụng để thực hiện các cuộc tấn công đã trở nên quen thuộc, giúp các đội ngũ an ninh dễ dàng nhận biết và bảo vệ hệ thống tốt hơn trước. Các giải pháp bảo mật nên được nâng cấp với công nghệ ML và AI để có thể phát hiện các mẫu tấn công và ngăn chặn các mối đe dọa theo thời gian thực. Tuy nhiên, tập hợp các giải pháp bảo mật theo điểm đã trở nên không hiệu quả trong bối cảnh ngày nay. Một nền tảng lưới an ninh mạng được tích hợp và tự động trên phạm vi rộng là giải pháp cần thiết để giảm độ phức tạp và tăng khả năng chống chịu về an ninh. Giải pháp này còn cho phép tích hợp chặt chẽ hơn, cải thiện khả năng hiển thị và phản ứng nhanh chóng, phối hợp và hiệu quả hơn đối với các mối đe dọa trên toàn hệ thống mạng.

Theo Tạp chí an toàn thông tin