Một phần mềm độc hại dựa trên Golang mới có tên là GoBruteforcer đã được phát hiện, nhắm mục tiêu vào các máy chủ web chạy phpMyAdmin, MySQL, FTP và Postgres để đưa các thiết bị vào mạng botnet.

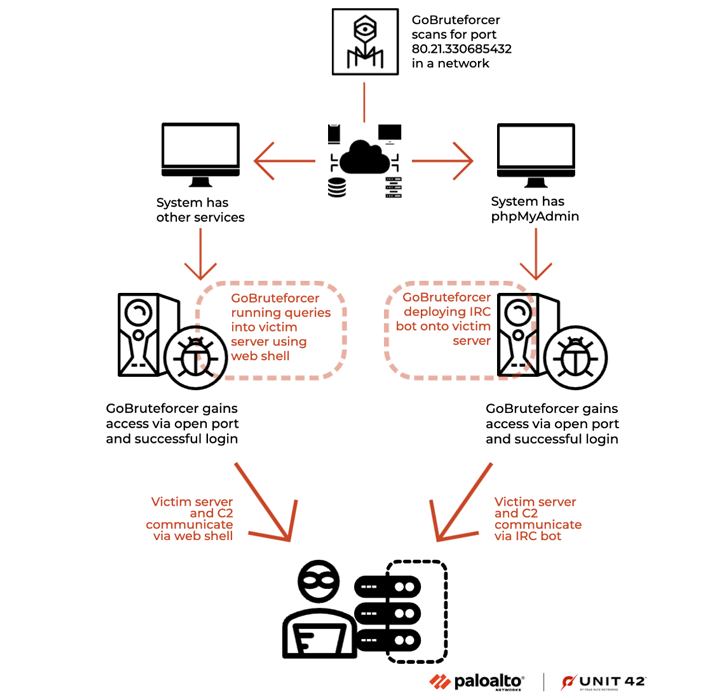

Các nhà nghiên cứu của đơn vị 42 Palo Alto Networks cho biết” “GoBruteforcer đã chọn khối Định tuyến liên miền không phân loại ( CIDR ) để quét mạng trong quá trình tấn công và nó nhắm mục tiêu tới tất cả các địa chỉ IP trong phạm vi CIDR đó. Hacker đã chọn quét khối CIDR để có quyền truy cập vào nhiều loại máy chủ mục tiêu trên các IP khác nhau trong mạng thay vì sử dụng một địa chỉ IP duy nhất làm mục tiêu.”

Phần mềm độc hại được thiết kế chủ yếu để chọn ra các nền tảng giống Unix chạy x86, x64 và ARM. Bên cạnh đó, GoBruteforcer cố gắng giành quyền truy cập thông qua một cuộc tấn công bằng cách sử dụng danh sách thông tin đăng nhập được mã hóa cứng vào binary.

Nếu cuộc tấn công được chứng minh là thành công, bot trò chuyện sẽ chuyển tiếp internet ( IRC ) được triển khai trên máy chủ nạn nhân để thiết lập liên lạc với máy chủ.GoBruteforcer cũng tận dụng một trình web PHP đã được cài đặt trong máy chủ nạn nhân để thu thập thêm chi tiết về mạng được nhắm mục tiêu.

Điều đó cho thấy vectơ xâm nhập ban đầu chính xác được sử dụng để cung cấp GoBruteforcer và PHP web shell. Các chứng cứ được thu thập bởi công ty an ninh mạng cho thấy những nỗ lực phát triển tích cực để phát triển các chiến thuật của mình và tránh bị phát hiện.

Những phát hiện này là một dấu hiệu khác cho thấy các hacker đang ngày càng áp dụng Golang để phát triển phần mềm độc hại đa nền tảng. Hơn nữa, khả năng đa quét của GoBruteforcer cho phép nó xâm nhập một loạt các mục tiêu, khiến nó trở thành mối đe dọa lớn.

Đơn vị 42 cho biết “Các máy chủ web luôn là mục tiêu sinh lợi cho các tác nhân đe dọa. Phần mềm độc hại như GoBruteforcer đã lợi dụng mật khẩu yếu (hoặc mặc định).Mật khẩu yếu có thể dẫn đến các mối đe dọa nghiêm trọng vì máy chủ web là một phần không thể thiếu của một tổ chức”