Một báo cáo phân tích an ninh mạng gần đây đã phát hiện chiến dịch tấn công có tên “Silver Dragon” – nhóm tin tặc sở hữu nhiều dấu hiệu kỹ thuật liên quan tới APT41 (Winnti). Các hoạt động của nhóm đang tập trung vào cơ quan chính phủ và hạ tầng viễn thông tại Đông Nam Á và châu Âu, sử dụng kỹ thuật che giấu lưu lượng thông qua các dịch vụ đám mây hợp pháp để tránh bị phát hiện.

-

Sự trỗi dậy của Silver Dragon dưới “chiếc ô” APT41

Silver Dragon được các nhà phân tích xác định là một nhánh hoạt động trong hệ sinh thái của APT41 – nhóm tin tặc khét tiếng có liên hệ với Trung Quốc. Theo dữ liệu từ The Hacker News, các chiến dịch của nhóm này đã được ghi nhận từ ít nhất giữa năm 2024. Đáng chú ý, Silver Dragon vận hành theo mô hình lai: vừa thực hiện các hoạt động gián điệp phục vụ lợi ích quốc gia, vừa tiến hành các chiến dịch tấn công nhằm trục lợi tài chính ngoài khuôn khổ kiểm soát thông thường.

-

Chuỗi tấn công đa tầng

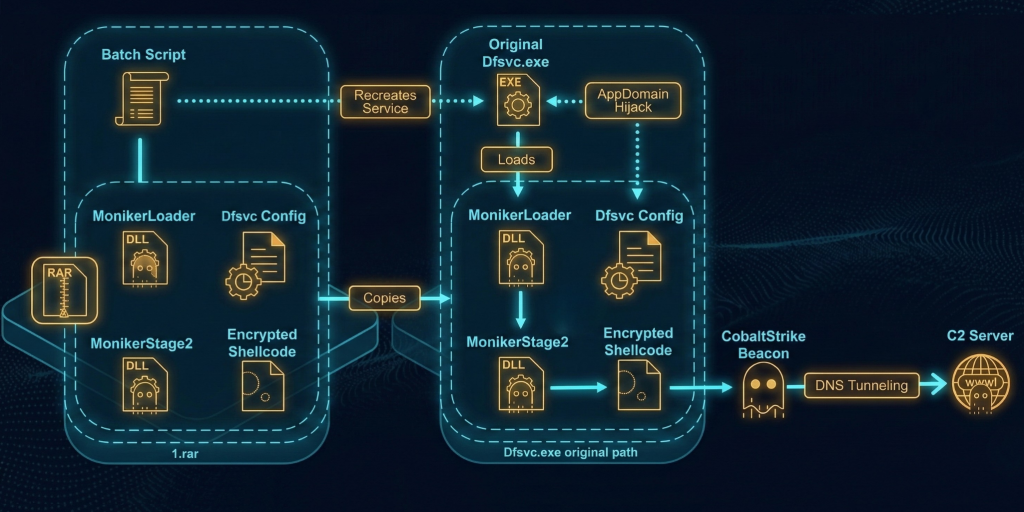

Theo các chuyên gia an ninh mạng, chiến dịch tấn công này sử dụng ba chuỗi lây nhiễm khác nhau để cài đặt công cụ Cobalt Strike vào hệ thống nạn nhân. Hai chuỗi đầu tiên – AppDomain hijacking và Service DLL – thường được triển khai sau khi kẻ tấn công đã xâm nhập thành công vào các máy chủ có lỗ hổng. Chúng được phát tán thông qua các file nén RAR chứa script thực thi nhằm tải và chạy các chương trình trung gian (loader) như MonikerLoader hoặc BamboLoader. Các loader này có nhiệm vụ giải mã payload độc hại và thực thi chúng trực tiếp trong bộ nhớ hoặc tiêm vào các tiến trình Windows hợp pháp, từ đó bí mật kích hoạt Cobalt Strike để thiết lập kênh điều khiển từ xa.

Chuỗi tấn công thứ ba lại dựa trên email phishing, trong đó nạn nhân nhận được tệp đính kèm dạng shortcut (.LNK) độc hại. Khi mở tệp, hệ thống sẽ chạy PowerShell để tải thêm các thành phần mã độc khác, đồng thời hiển thị tài liệu giả nhằm đánh lạc hướng người dùng.

Sau khi xâm nhập thành công, kẻ tấn công còn triển khai thêm nhiều công cụ hậu khai thác như phần mềm theo dõi màn hình, công cụ điều khiển từ xa qua SSH và một backdoor có khả năng giao tiếp với máy chủ điều khiển thông qua Google Drive, cho phép chúng thu thập thông tin hệ thống, thực thi lệnh và tải thêm payload mới một cách bí mật.

-

Kho vũ khí “hạng nặng” và Kỹ thuật điều khiển C2 qua Google Drive

Điểm “nặng đô” nhất của chiến dịch này chính là việc Silver Dragon sử dụng các công cụ tùy biến cao để vô hiệu hóa các lớp phòng thủ hiện đại:

- GearDoor Backdoor: Đây là vũ khí chiến lược sử dụng chính Google Drive làm hạ tầng chỉ huy và kiểm soát (C2). Bằng cách giả mạo các file mở rộng hợp pháp như .png (heartbeat), .pdf (nhận lệnh) hay .rar (cập nhật payload), mã độc này có thể tàng hình trước các hệ thống giám sát lưu lượng mạng (Network Monitoring).

- BamboLoader & MonikerLoader: Các trình tải mã độc phức tạp được viết bằng C++ và .NET, thực hiện giải mã payload ngay trên bộ nhớ (in-memory execution), giúp tránh né hoàn toàn việc bị quét dấu vết trên ổ đĩa.

- SilverScreen & SSHcmd: Cho phép hacker chụp ảnh màn hình hoạt động của nạn nhân theo thời gian thực và thực thi lệnh từ xa thông qua giao thức SSH.

- DNS Tunneling: Kỹ thuật được sử dụng để duy trì kết nối với Cobalt Strike Beacons, giúp vượt qua các lớp tường lửa và IDS/IPS khắt khe nhất.

-

Nhận định và khuyến nghị từ chuyên gia bảo mật VNCS Global

Sự xuất hiện của Silver Dragon cho thấy các nhóm APT đang không ngừng tiến hóa về mặt kỹ thuật. Việc tận dụng các dịch vụ đám mây “sạch” như Google Drive không chỉ giúp chúng tiết kiệm chi phí hạ tầng mà còn biến các kết nối độc hại thành hợp lệ trong mắt các nhà quản trị.

Tại khu vực Đông Nam Á, nơi hạ tầng số đang phát triển mạnh mẽ nhưng còn nhiều lỗ hổng, các tổ chức Chính phủ và Viễn thông đang đứng trước rủi ro bị khai thác thông tin nhạy cảm ở quy mô lớn. Để đối phó với những mối đe dọa cấp độ APT như Silver Dragon, các tổ chức cần thực hiện ngay các biện pháp:

- Rà soát hệ thống: Kiểm tra các máy chủ công khai để đảm bảo không tồn tại các lỗ hổng N-day chưa được vá

- Giám sát tiến trình: Sử dụng các giải pháp EDR/XDR để theo dõi các hành vi bất thường từ taskhost.exe hoặc các tiến trình hệ thống bị chèn DLL lạ.

- Kiểm soát lưu lượng Cloud: Giám sát chặt chẽ các kết nối đến Google Drive API từ các máy chủ quan trọng, đặc biệt là các yêu cầu gửi/nhận file có định dạng lạ hoặc tần suất bất thường.

- Săn tìm mối đe dọa (Threat Hunting): Chủ động truy vết các dấu hiệu (IOCs) liên quan đến các loader như BamboLoader trong môi trường mạng.

Nguồn: The Hacker News