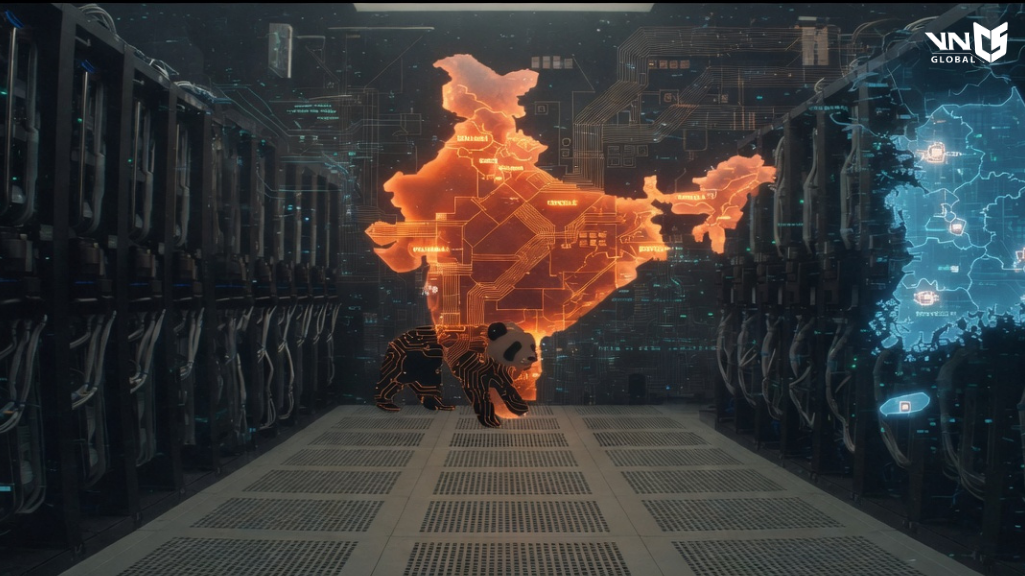

Các nhà nghiên cứu an ninh mạng vừa phát hiện biến thể mới của mã độc LOTUSLITE do nhóm APT Mustang Panda vận hành. Mã độc này đã thực hiện một chiến lược: từ các chiến dịch nhắm vào Chính phủ Mỹ, nay chuyển sang tập trung vào lĩnh vực tài chính tại Ấn Độ và giới ngoại giao tại Hàn Quốc thông qua các chủ đề dẫn dụ liên quan đến ngân hàng.

“Mã độc backdoor này giao tiếp với máy chủ điều khiển (C2) dựa trên DNS động qua giao thức HTTPS, hỗ trợ truy cập shell từ xa, thao tác tệp tin và quản lý phiên. Điều này cho thấy khả năng tập trung vào hoạt động gián điệp liên tục thay vì các mục tiêu vì lợi ích tài chính,” hai chuyên gia Subhajeet Singha và Santiago Pontiroli từ Acronis nhận định.

Trước đây, LOTUSLITE từng được Mustang Panda sử dụng trong các cuộc tấn công spear-phishing nhắm vào giới hoạch định chính sách Mỹ bằng các tệp mồi liên quan đến quan hệ Mỹ – Venezuela. Tuy nhiên, sự xuất hiện của biến thể mới với những cải tiến tinh vi cho thấy nhóm tin tặc này đang tích cực bảo trì và tinh chỉnh bộ công cụ để mở rộng phạm vi xâm nhập tại khu vực châu Á.

Cơ chế tấn công đa tầng và DLL Side-loading

Lỗ hổng không nằm ở một phần mềm duy nhất mà nằm ở chuỗi tấn công kết hợp giữa kỹ thuật xã hội và thực thi mã độc tinh vi:

- Giai đoạn xâm nhập: Sử dụng tệp Compiled HTML độc hại. Khi mở, một cửa sổ pop-up giả mạo phần mềm ngân hàng (như HDFC Bank) hiện ra để đánh lừa người dùng cấp quyền thực thi.

- Thực thi mã: Hệ thống âm thầm tải JavaScript từ máy chủ cosmosmusic[.]com để giải nén tệp DLL độc hại (dnx.onecore.dll). Tệp này được chạy thông qua kỹ thuật DLL side-loading (lợi dụng tệp thực thi hợp lệ để kích hoạt mã độc), giúp vượt qua các lớp phòng thủ truyền thống.

- Khả năng điều khiển (C2): Biến thể mới giao tiếp qua HTTPS với máy chủ điều khiển editor.gleeze[.]com. Nó cho phép tin tặc truy cập shell từ xa, đánh cắp tệp tin và quản lý phiên để gián điệp dài hạn.

Chiến dịch thể hiện sự linh hoạt đáng báo động trong việc thay đổi mồi nhử để phù hợp với từng khu vực:

- Ngành ngân hàng Ấn Độ: Sử dụng các mã cấy và giao diện giả mạo các tổ chức tài chính lớn.

- Giới chính sách Hàn Quốc & Mỹ: Mạo danh các nhân vật nổi bật trong ngành ngoại giao bán đảo Triều Tiên, phát tán mã độc qua tài khoản Gmail giả và các tệp tin lưu trữ trên Google Drive.

- Mục tiêu cốt lõi: Không vì lợi ích tài chính trực tiếp mà tập trung vào gián điệp quốc tế, thu thập dữ liệu về các cuộc đối thoại an ninh Ấn Độ Dương – Thái Bình Dương.

Khuyến nghị phản ứng và phòng ngừa từ các chuyên gia bảo mật

Trước tính chất nguy hiểm của biến thể LOTUSLITE, Microsoft và các chuyên gia khuyến nghị thực hiện ngay:

- Phản ứng kỹ thuật: Chặn ngay các tên miền độc hại (editor.gleeze[.]com, cosmosmusic[.]com) và giám sát chặt chẽ các tệp có đuôi .chm trong hệ thống.

- Phòng ngừa Endpoint: Sử dụng giải pháp EDR để phát hiện hành vi DLL Side-loading bất thường và áp dụng

- Xác thực đa yếu tố để ngăn chặn việc chiếm hữu phiên làm việc.

- Rà soát dữ liệu: Kiểm tra nhật ký truy cập mạng để tìm kiếm các kết nối HTTPS bất thường đến các dịch vụ DNS động.

Lưu ý: LOTUSLITE tập trung vào việc ẩn mình để trích xuất dữ liệu trong thời gian dài. Doanh nghiệp cần ưu tiên kiểm tra tính toàn vẹn của các tài liệu mật thay vì chỉ tập trung vào việc khôi phục dịch vụ.

Nguồn: The Hacker News