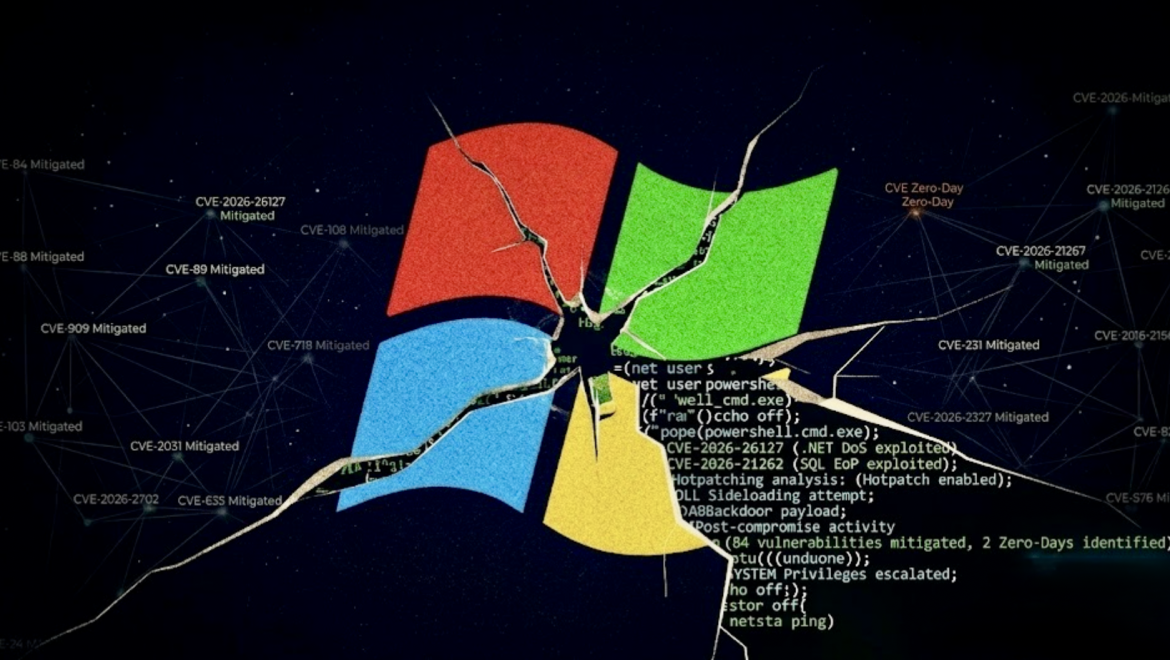

Microsoft vừa chính thức phát hành bản cập nhật an ninh định kỳ (Patch Tuesday) tháng 03/2026, khắc phục tổng cộng 84 lỗ hổng bảo mật mới, ảnh hưởng đến nhiều phần mềm trong hệ sinh thái của hãng. Đáng chú ý, đợt cập nhật này ghi nhận sự xuất hiện của hai lỗ hổng Zero-day đã được công khai trước khi có bản vá, làm gia tăng nguy cơ bị khai thác.

Theo phân tích từ các chuyên gia, trong số 84 lỗ hổng này, có 8 lỗi được xếp hạng Nghiêm trọng (Critical) và 76 lỗi ở mức Quan trọng (Important). Thống kê cho thấy các lỗi leo thang đặc quyền chiếm tỷ trọng áp đảo với 46 lỗ hổng, theo sau là 18 lỗi thực thi mã từ xa RCE, cùng các lỗ hổng tiết lộ thông tin, giả mạo và từ chối dịch vụ (DoS).

Một trong những điểm nóng của đợt vá lỗi lần này là hai lỗ hổng Zero-day: CVE-2026-26127 (điểm CVSS 7.5) gây lỗi từ chối dịch vụ trong .NET và CVE-2026-21262 (điểm CVSS 8.8) cho phép leo thang đặc quyền trong SQL Server. Việc các lỗ hổng này bị công khai trước khi có bản vá đặt các doanh nghiệp vào tình thế rủi ro cao, tạo điều kiện cho các nhóm hacker có mục tiêu tài chính lợi dụng kẽ hở hệ thống để xâm nhập sâu vào hạ tầng.

Đặc biệt, lỗ hổng có mức độ nguy hiểm cao nhất được xác định là CVE-2026-21536 với điểm CVSS lên đến 9.8/10. Đây là một lỗi RCE nghiêm trọng trong Microsoft Devices Pricing Program. Mặc dù Microsoft cho biết lỗi này đã được giảm thiểu và không yêu cầu người dùng thao tác thêm, nhưng sự can thiệp của nền tảng AI XBOW trong việc phát hiện lỗ hổng này cho thấy các công cụ tìm kiếm lỗi tự động đang ngày càng trở nên quyền năng hơn.

Đi sâu vào kỹ thuật, các chuyên gia từ an ninh mạng lưu ý rằng hơn 55% số lỗi tháng này tập trung vào lỗi leo thang đặc quyền. Những lỗ hổng tại các thành phần cốt lõi như Windows Kernel, Winlogon và SMB Server thường là “vũ khí” ưa thích của các nhóm hacker trong giai đoạn hậu xâm nhập.

Ví dụ điển hình là lỗi CVE-2026-25187 trong Winlogon, cho phép kẻ tấn công có đặc quyền thấp có thể chiếm quyền SYSTEM cao nhất mà không cần sự tương tác của người dùng.

Bên cạnh đó, các rủi ro liên quan đến Azure và trợ lý AI Copilot cũng được cảnh báo. Lỗ hổng Server-side request forgery (lỗ hổng bảo mật website) có mã định danh là CVE-2026-26118 trong máy chủ Azure MCP có thể bị lợi dụng để đánh cắp Managed Identity Token, cho phép tin tặc truy cập trái phép vào các tài nguyên đám mây.

Đồng thời, lỗi tiết lộ thông tin trong Excel, được đặt tên là CVE-2026-26144, có thể bị khai thác thông qua cuộc tấn công “zero-click”, khiến Copilot tự động tuồn dữ liệu nhạy cảm của doanh nghiệp ra ngoài mà không hề để lại dấu vết rõ ràng.

Để nâng cao bảo mật, Microsoft cũng thông báo chuyển đổi hành vi của Windows Autopatch sang cơ chế “Hotpatching”. Kỹ thuật này cho phép áp dụng các bản vá bảo mật ngay khi hệ thống đang chạy mà không cần khởi động lại, giúp các tổ chức đạt tỷ lệ tuân thủ bảo mật nhanh hơn gấp đôi so với phương thức truyền thống.

Khuyến cáo từ chuyên gia của VNCS Global

Trước những diễn biến phức tạp của các lỗ hổng bảo mật mới, đặc biệt là các lỗi leo thang đặc quyền và rủi ro từ AI, chuyên gia của VNCS Global khuyến cáo các doanh nghiệp cần thực hiện các biện pháp phòng vệ chủ động:

- Ưu tiên vá lỗi dựa trên rủi ro thực tế: Thay vì cập nhật đại trà, đội ngũ quản trị cần ưu tiên xử lý ngay các lỗ hổng RCE và leo thang đặc quyền trên các máy chủ chứa dữ liệu nhạy cảm (SQL Server) và các thành phần hệ thống cốt lõi (Windows Kernel, Winlogon).

- Kiểm soát chặt chẽ các đặc quyền Managed Identity: Đối với các tổ chức sử dụng Azure và dịch vụ AI (MCP Server), cần rà soát lại các quyền hạn gán cho Managed Identity để đảm bảo nguyên tắc đặc quyền tối thiểu, ngăn chặn việc tin tặc lạm dụng token sau khi khai thác lỗ hổng SSRF.

- Cảnh giác với “Zero-click” và dữ liệu AI: Do rủi ro từ các trợ lý AI như Copilot có thể vô tình làm lộ dữ liệu qua lỗi trong Excel, doanh nghiệp cần thiết lập các chính sách bảo mật dữ liệu (DLP) chặt chẽ, giám sát mọi luồng thông tin đi ra từ các tác nhân AI để phát hiện sớm các dấu hiệu tuồn dữ liệu (Data Exfiltration).

Tận dụng Hotpatching để tối ưu hóa vận hành: Các tổ chức nên sớm chuyển dịch sang cơ chế Windows Autopatch với tính năng Hotpatch để đảm bảo hệ thống luôn được bảo vệ bởi các bản vá mới nhất mà không gây gián đoạn hoạt động kinh doanh do phải khởi động lại máy chủ liên tục.

Nguồn: The Hacker News