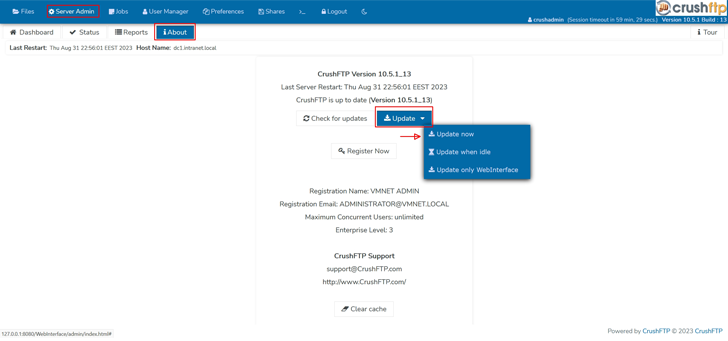

Người dùng của phần mềm chuyển tệp doanh nghiệp CrushFTP đang được thông báo khẩn cấp về việc cập nhật lên phiên bản mới nhất sau khi phát hiện ra một lỗ hổng bảo mật đã bị khai thác mục tiêu trong thực tế.

CrushFTP cho biết: “Những phiên bản CrushFTP v11 dưới 11.1 có một lỗ hổng cho phép người dùng thoát khỏi VFS của họ và tải xuống các tệp hệ thống. Điều này đã được vá trong phiên bản v11.1.0.”

Tuy nhiên, các khách hàng đang vận hành các phiên bản CrushFTP của họ trong môi trường DMZ bị hạn chế sẽ được bảo vệ khỏi các cuộc tấn công.

Simon Garrelou của Airbus CERT đã được ghi nhận là người phát hiện và báo cáo lỗ hổng. Hiện vẫn chưa có mã xác định CVE cho lỗ hổng này.

Công ty an ninh mạng CrowdStrike, trong một bài viết được chia sẻ trên Reddit, cho biết họ đã quan sát thấy một cuộc tấn công sử dụng lỗ hổng này trong thực tế theo một cách “được nhắm mục tiêu”.

Lỗ hổng Zero-Day của CrushFTP, những cuộc xâm nhập này được cho là chủ yếu nhắm vào các đối tượng ở Hoa Kỳ, với hoạt động thu thập thông tin được nghi ngờ là có động cơ chính trị.

CrowdStrike nói: “Người dùng CrushFTP nên tiếp tục theo dõi trang web của nhà cung cấp để có được hướng dẫn cập nhật mới nhất và ưu tiên việc vá lỗi.”

Cập nhật

Người sáng lập và chủ tịch của CrushFTP, Ben Spink, cho biết họ đã biết về một báo cáo từ CrowdStrike về việc khai thác lỗ hổng, nhưng lưu ý rằng công ty chưa nghe thấy bất cứ điều gì từ khách hàng của họ cho đến nay.

Spink cũng nhấn mạnh rằng không có chi tiết kỹ thuật bổ sung nào về vấn đề này đã được công khai bởi CrushFTP hoặc Airbus.

Spink nói: “Chúng tôi đã vá lỗ hổng trong vài giờ sau khi nhận được thông báo về nó và sau đó đã làm việc qua việc xác nhận và vá lỗi trước khi gửi email cho tất cả mọi người trong danh sách thông báo về các cập nhật khẩn cấp.”