Palo Alto Networks cảnh báo một lỗ hổng nghiêm trọng ảnh hưởng đến phần mềm PAN-OS được sử dụng trong các cổng GlobalProtect của họ đang bị khai thác.

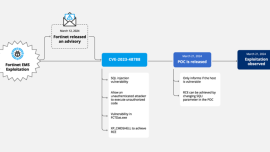

Với mã định danh là CVE-2024-3400 (điểm CVSS: 10.0) cho thấy mức độ nghiêm trọng tối đa.

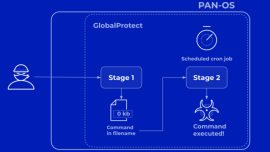

Công ty chia sẻ: “Có một lỗ hổng Command Injection trong tính năng GlobalProtect của phần mềm PAN-OS của Palo Alto Networks cho các phiên bản PAN-OS cụ thể và cấu hình tính năng riêng biệt có thể cho phép kẻ tấn công chưa xác thực thực thi mã tùy ý với đặc quyền root trên tường lửa.”

Lỗ hổng ảnh hưởng đến các phiên bản PAN-OS sau đây, với việc sửa lỗi dự kiến sẽ được phát hành vào ngày 14 tháng 4 năm 2024:

- PAN-OS < 11.1.2-h3

- PAN-OS < 11.0.4-h1

- PAN-OS < 10.2.9-h1

Công ty cũng chỉ ra rằng vấn đề chỉ áp dụng cho các tường lửa có cấu hình cả cổng GlobalProtect (Network > GlobalProtect > Gateways) và telemetri (Device > Setup > Telemetry).

Thư viện an ninh mạng và phản ứng sự cố Volexity đã được ghi nhận là đã phát hiện và báo cáo lỗi.

Trong khi không có chi tiết kỹ thuật khác về bản chất của các cuộc xâm nhập hoặc danh tính của các tác nhân đe dọa đứng sau chúng, Palo Alto Networks đã thừa nhận rằng họ “nhận thức về một số cuộc tấn công giới hạn sử dụng khai thác lỗ hổng này.”

Trong thời gian chờ đợi, họ đề xuất cho khách hàng đăng ký Threat Prevention và kích hoạt Threat ID 95187 để bảo vệ khỏi mối đe dọa.